复盘Venus THE攻击:如何在瞬间窗口中获利?

原文标题:《复盘我如何在 Venus THE 攻击中获利》

原文作者:Weilin (William) Li,加密交易员

编者语:昨晚,BNB Chain 头部借贷协议 Venus Protocol 遭遇攻击,THE 资金池出现异常活动。THE「插针」短时上涨 116% 至 0.6 美元,随后急跌超 60%。Venus Protocol 官方回应表示:「正在积极调查 THE 资金池中的异常活动,为防止进一步被滥用,我们已采取预防性措施:即刻暂停所有 THE 的借款与提取操作。其他市场未受影响,仍将正常运行。」

而在 THE 的急涨急跌中,不少交易员抓住了短暂的机会窗口,从中获利。本文来自加密交易员 Weilin (William) Li 的分享,复盘了 Venus Protocol 遭受攻击并从中获利的全过程,原文内容如下:

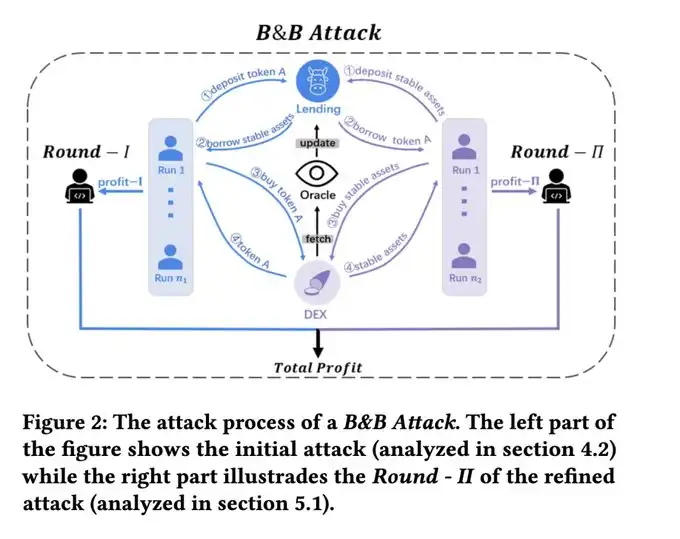

两个小时前,VenuV 的 THE 被人打了一套非常典型的 Mango Markets 式价格操纵攻击。

攻击者盯上了低流动性抵押物 THE:

· 先抵押 THE

· 借出其他资产

· 再用借出的资产继续买入 THE

· 把 THE 价格继续往上拉

· 等时间平均预言机更新后,获得更高抵押价值,然后继续循环借贷。

来自我的 paper: Unmasking Role-Play Attack Strategies in Exploiting Decentralized Finance (DeFi) Systems(https://dl.acm.org/doi/10.1145/3605768.3623545)

由于 THE 链上流动性极差,价格被从 $0.27 硬生生拉到 接近 $5。 预言机价格随后更新至 0.5(时间平均),攻击者因此获得了进一步放大杠杆的空间。

更关键的是,THE 本身有 supply cap。

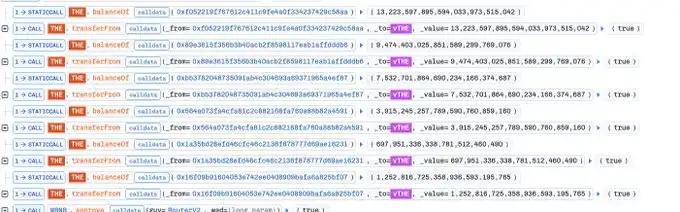

正常情况下,这会限制攻击者继续扩大仓位。但他用了一个经典老手法绕过:Compound fork 的 donation attack。也就是在大量存入 THE 之后,直接向 vTHE 合约转账 THE,通过「捐赠」方式继续抬高可被系统识别的抵押价值,进一步突破上限。

攻击交易:0x4f477e941c12bbf32a58dc12db7bb0cb4d31d41ff25b2457e6af3c15d7f5663f

攻击交易: 0x4f477e941c12bbf32a58dc12db7bb0cb4d31d41ff25b2457e6af3c15d7f5663f。通过捐赠继续扩大抵押物

第一波攻击结束后,THE 价格大致稳定在 $0.5 附近。

其实到这里,攻击者已经可以带着借出的资产走人了。但他显然还想把利润做大,于是继续把借来的资产砸进去买 THE,试图再拉一轮。

问题来了:价格虽然异常高,但市场抛压也开始极其夸张。攻击者继续买,却已经推不太动价格。直到最后,他几乎把自己的抵押能力耗尽,仓位健康系数也被打到接近 1,濒临清算。

THE 价格变化

这时,局面已经非常清楚了:攻击者手上的抵押品,包含其预先准备的资产,以及攻击过程中继续买入的 THE,名义价值大约 30M。但这些抵押品的核心问题是——根本没有足够流动性承接。一旦开始清算,这些 THE 只能被疯狂砸向市场。而市场上,不可能有人按照这种虚高价格吃下这么大的量。

所以我做了什么?

在清算开始时,我直接开了 THE 的空单。而且这个位置其实可以上相对更高的杠杆。

原因很简单:高估值、低流动性、大规模被动抛压、无人接盘。

结果也没有意外:清算结束后,THE 价格一路回落到 $0.24 左右,甚至 低于攻击前价格,因为原持有者也过程中进行了。

我在这里平掉空单,盈利约 15K。

我的空单

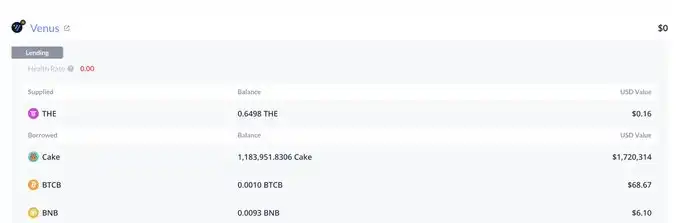

最终,Venus 留下了 约 2M 坏账。

至于攻击者到底赚了多少,我还没有完整统计; 但从其中部分地址的操作看,他很可能几乎没赚到钱,甚至把自己玩崩了。但攻击者仍然可能存在场外 perp 仓位进行赚钱(就像我们的操作一样)。

Venus 的约 2M 坏账地址:https://debank.com/profile/0x1a35bd28efd46cfc46c2136f878777d69ae16231

Venus 的~2M 坏账:

https://debank.com/profile/0x1a35bd28efd46cfc46c2136f878777d69ae16231

这次事件再次说明:

在 DeFi 里,「名义抵押价值」不等于「可清算价值」。当抵押物本身没有流动性时,系统看到的是 30M,市场真正能兑现的可能连零头都不到。

我在 23 年发过一篇论文,叫做 Unmasking Role-Play Attack Strategies in Exploiting Decentralized Finance (DeFi) Systems 其中对这一攻击进行了详细的数学建模,感兴趣的读者可以参考: https://dl.acm.org/doi/10.1145/3605768.3623545

欢迎加入律动 BlockBeats 官方社群:

Telegram 订阅群:https://t.me/theblockbeats

Telegram 交流群:https://t.me/BlockBeats_App

Twitter 官方账号:https://twitter.com/BlockBeatsAsia

这类攻击的核心问题在于,许多借贷协议过度依赖时间平均预言机来平滑价格波动,但在极端市场条件下,这种机制反而会被恶意利用。攻击者事实上制造了一个虚假的抵押价值泡沫——账面上高达 3000 万美元的抵押品,在清算时却无法以市场价格变现,最终导致协议产生坏账。

值得注意的是,攻击者在此过程中并未真正获利,甚至因为过度拉盘耗尽抵押能力而濒临清算。这反映出这类攻击的实际风险:操纵市场本身需要承担巨大的流动性风险和清算风险。而从反向交易者的角度,做空这种被严重高估且缺乏流动性的资产,反而成为了一种对冲或套利策略。这本质上是一种市场纠偏行为。

这一事件再次突显了 DeFi 的基础设施缺陷,尤其是预言机设计、低流动性资产的风险定价、以及清算机制的有效性。老牌的 Compound 分叉项目如 Venus,多次在类似场景中受损,说明其协议层并未从根本上解决这些漏洞。未来,更抗操纵的预言机方案、动态的抵押因子调整、以及基于流动性的资产上限控制,可能是必要的改进方向。

最终,DeFi 协议必须认识到,名义市值不等于可清算价值,尤其在缺乏深度的市场中。否则,这类攻击还会持续发生。

融资信息

融资信息

专题

专题

链上生态

链上生态

词条

词条

播客

播客

活动

活动

0

0